以太坊智能合约的开源审计是什么?开发者如何防范代码漏洞?

2025-10-11 11:26作者:绿软小编

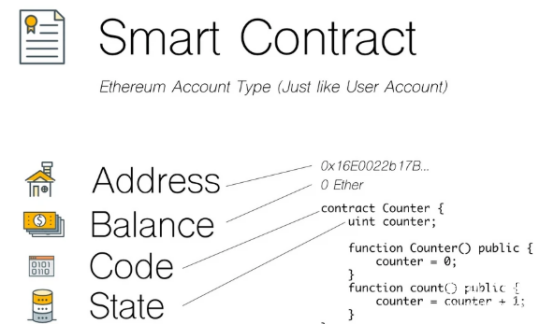

以太坊智能合约的开源审计是由安全专家对合约代码进行的全面审查,旨在识别漏洞并提供修复建议。对于开发者而言,防范代码漏洞需结合自动化工具与人工审查,并遵循安全开发模式。

这种审计为何如此重要?因为智能合约一旦部署便不可更改,任何漏洞都可能导致无法挽回的损失。

智能合约审计的核心价值

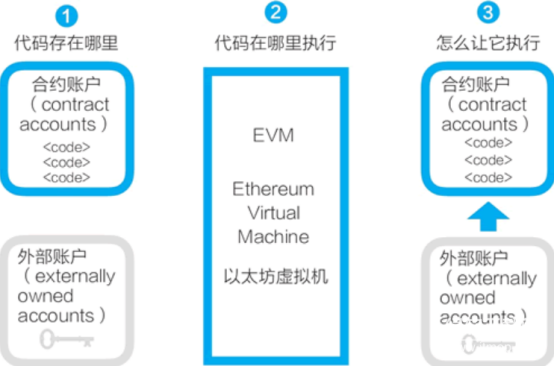

智能合约审计是保障区块链项目安全上线不可或缺的环节。这一过程通过专家逐行审查代码,结合自动化工具分析,确认以太坊智能合约按预期运行。

不可篡改是区块链的特性,却也成为智能合约的安全隐患。一旦部署,即使发现漏洞也无法直接修改,这使得前置审计尤为关键。

为何审计如此重要?迄今为止,DeFi领域因黑客攻击已损失超过50亿美元。这个数字揭示了智能合约安全审计的必要性。

审计不仅保护用户资金,更是建立项目信任的基石。CertiK等知名安全公司已审计了5732多个项目,发现了84341多个代码漏洞。

对于承载巨额资产的以太坊智能合约项目,审计报告相当于向社区展示的安全承诺证明。

开源审计的全流程解析

智能合约审计遵循严谨的多阶段流程,融合了自动化工具与人工审查。这个系统化的过程保障了以太坊智能合约的全面安全检查。

第一阶段是收集文档。项目方需冻结代码并提供完整技术文档,包括白皮书和架构说明,为审计员提供评估基础。

接下来是自动化测试。使用形式化验证引擎检查智能合约每个可能状态,对潜在安全问题发出警报。工具如MythX和Slither在此阶段发挥重要作用。

最关键的是人工审核。安全专家团队仔细检查每一行代码,寻找自动化工具可能遗漏的逻辑缺陷。人类工程师特别擅长检测合约架构问题和不良编码实践。

审计报告是流程的最终产出。报告会详细列出所有漏洞,按严重程度分类——从“关键”到“信息性”风险。这种分类帮助开发者优先处理最危险的安全问题。

常见漏洞与防范策略

重入攻击是智能合约最危险的漏洞之一,它允许恶意合约在第一次调用完成前递归调用目标函数。

2023年至2025年间,多个项目因重入漏洞损失数百万美元。攻击者利用合约在更新余额前发送ETH的时机,反复调用提款函数耗光合约资金。

三种防护技术至关重要:非重入修饰符、检查-效果-交互模式和全局重入保护。

非重入修饰符通过在函数执行期间设置锁来防止重入。而检查-效果-交互模式则确保状态变更在外部调用之前完成,彻底杜绝重入可能。

除了重入攻击,整数溢出/下溢、抢先交易和随机数漏洞也是常见风险。开发者必须熟悉这些漏洞模式,并在编码阶段主动防范。

对于复杂的以太坊智能合约项目,建议实现全局重入保护,为整个合约生态系统提供系统级安全防护。

开发者的安全实践指南

以太坊智能合约开发者应建立多层次的安全防护体系。从编码规范到测试部署,每个环节都需注重安全。

使用经过验证的开发工具是首要原则。Slither、MythX和Echidna等工具可以集成到开发流程中,自动检测常见漏洞。这些工具能在开发早期发现问题,降低修复成本。

遵循安全编码模式至关重要。例如,对于提款函数,应先更新内部状态,再进行外部调用。检查-效果-交互模式应成为每个以太坊智能合约开发者的肌肉记忆。

充分利用现有资源。以太坊安全倡议(ESI)提供安全开发指南和审计支持。参与开发者工作坊和黑客马拉松也能提升安全编码能力。

持续学习与更新知识同样重要。智能合约安全领域不断发展,新的攻击向量和防护策略不断涌现。订阅安全公告、参与漏洞赏金计划都是保持前沿的方法。

在以太坊智能合约的开发世界里,安全不是功能,而是基础。每一次代码提交,每一次合约部署,都应带着对安全的敬畏之心。

智能合约审计费通常在5000至15000美元之间,但这笔投入与潜在损失相比微不足道。

真正的安全不是来自完美的代码,而是来自不断的审查、多层防护和对安全意识的持续投入。只有如此,以太坊生态才能承载起作为“世界计算机”的信任。